一、漏洞概要

漏洞名称 |

WebLogic 反序列化漏洞 |

组件名称 |

Oracle WebLogic Server |

影响范围 |

Oracle WebLogic Server 10.3.6.0.0

Oracle WebLogic Server 12.1.3.0.0 |

漏洞类型 |

远程代码执行 |

利用条件 |

1、用户认证:不需要用户认证

2、触发方式:远程 |

综合评价 |

<综合评定利用难度>:简单,无需授权即可远程代码执行。

<综合评定威胁等级>:高危,能造成远程代码执行。 |

二、漏洞分析

2.1 组件介绍

WebLogic是美国Oracle公司出品的一个Application Server,确切的说是一个基于JAVAEE架构的中间件。WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。

WebLogic将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中,是商业市场上主要的Java(J2EE)应用服务器软件(Application Server)之一,是世界上第一个成功商业化的J2EE应用服务器,具有可扩展性,快速开发,灵活,可靠性等优势。

2.2 漏洞描述

2021年4月18日,深信服安全团队发现了在野的Oracle WebLogic远程命令执行漏洞最新利用方式,漏洞编号:暂无,漏洞威胁等级:高危。

该漏洞是由于应用在处理反序列化输入信息时存在缺陷,攻击者可以通过发送精心构造的恶意请求,获得目标服务器的权限,并在未授权的情况下执行远程命令,最终获取服务器的权限。针对漏洞的新的利用方式,官方暂时未发布补丁,所以建议受到影响的用户可根据临时修复建议进行处置,以防服务器处于高风险之中。

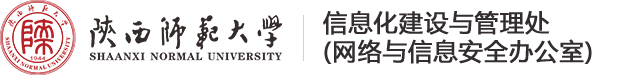

2.3 漏洞复现

搭建WebLogic组件10.3.6.0.0版本环境,复现该漏洞,效果如下:

三、影响范围

目前据统计,在全球范围内对互联网开放WebLogic的资产数量多达35,894台,其中归属中国地区的受影响资产数量1万以上,受众面较广。

目前受影响的Oracle WebLogic Server版本:

Oracle WebLogic Server 10.3.6.0.0

Oracle WebLogic Server 12.1.3.0.0

四、解决方案

修复建议

1.官方修复建议(补丁、版本更新)

当前官方暂未发布受影响版本的对应补丁,建议受影响的用户及时关注官方的安全补丁。链接如下:

http://www.oracle.com/java/weblogic/

打补丁/升级方法(举例):

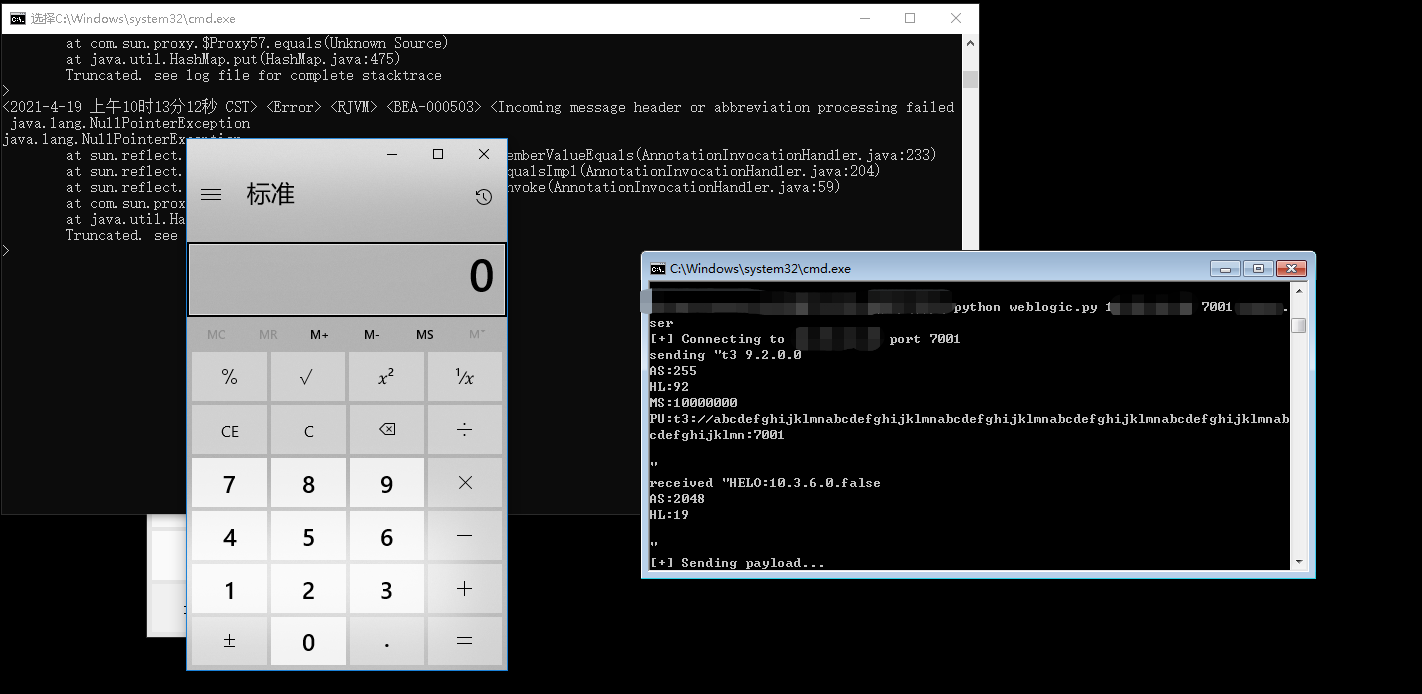

用户可以使用Opatch进行补丁安装,具体安装步骤如下:

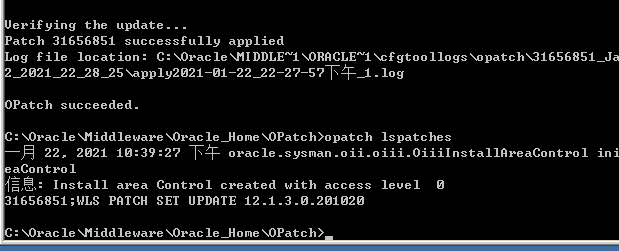

(1)进入Oracle\Middleware\Oracle_Home\OPatch路径下,运行opatch.bat脚本

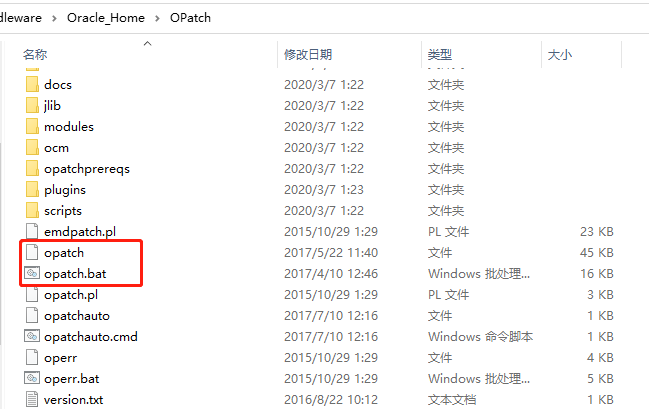

(2)运行opatch apply {weblogic补丁文件夹}命令进行补丁安装,如下图:

(3)再运行opatch lspatches命令,查看补丁号,确认是否成功安装最新补丁。

注:用户需要使用Oracle官方更新的最新补丁,并且结合自己实际使用的WebLogic Server版本号,选择对应的补丁进行安装。

2. 临时修复建议

该临时修复建议存在一定风险,建议用户可根据业务系统特性审慎选择采用临时修复方案:

1. 可通过关闭IIOP协议对此漏洞进行临时防御。操作如下:在Weblogic控制台中,选择“服务”->”AdminServer”->”协议”,取消“启用IIOP”的勾选。并重启Weblogic项目,使配置生效。

2. 对T3服务进行控制控制T3服务的方法:在上图这个WebLogic界面中选择安全-筛选器,在下方出现的界面中找到“连接筛选器”,在里面输入:

security.net.ConnectionFilterImpl

然后在连接筛选器规则中输入:

127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s

最后保存并重启服务器即可生效。

3. 将JDK升级到最新版。